CKMS

EMV-Software für kryptografische Schlüsselverwaltung

CKMS verwendet eine Client-Server-basierte Architektur mit gemeinsam genutzten HSMs, um eine zentralisierte Schlüsselverwaltungslösung bereitzustellen. Der Zugriff auf das System erfolgt durch Bediener über Desktop-Computer, die mit sicheren PIN-Pads für die Eingabe der Schlüsselkomponenten ausgestattet sind. Ein äußerst flexibles "Key-Push"-Protokoll ermöglicht dem CKMS-Server die sichere Verbindung mit praktisch jedem sicheren Host-System, das den Austausch von kryptografischen Schlüsseln unterstützt.

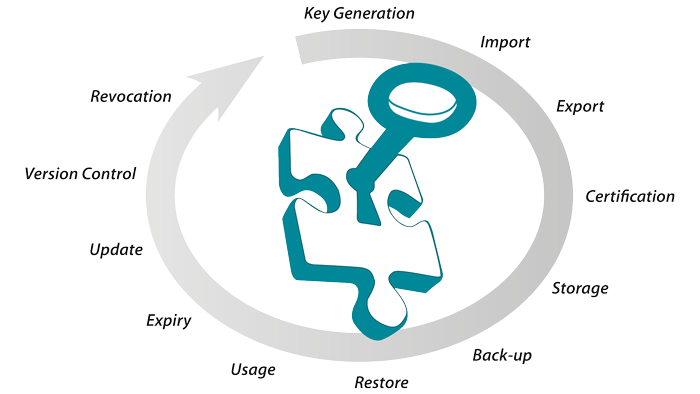

Jedem Schlüssel wird sein aktueller Status und ein spezifischer Satz von Attributen zugewiesen, einschließlich seiner Historie und der allgemeinen Verwaltung des Lebenszyklus. CKMS ermöglicht einen effizienten Betrieb durch die Fähigkeit, die Arbeitsprozesse unter Einhaltung strengster Sicherheitsstandards zu automatisieren und zu optimieren.

Die vollständige Einhaltung aller relevanten Branchen- und Regierungsvorschriften sowie bewährter Geschäftspraktiken wird durchgängig beibehalten, mit dem zusätzlichen Vorteil einer automatisierten Schlüsselverwaltung über mehrere Subsysteme hinweg und einer zentralen Sicht auf alle kryptografischen Schlüssel innerhalb des Unternehmens als Ganzes.

WESENTLICHE EIGENSCHAFTEN

- Zentralisiertes Life-Cycle-Management einer großen Anzahl von kryptografischen Schlüsseln und deren zugehörigen Eigenschaften: Schlüsselgenerierung, Import, Export, Erneuerung und vieles mehr

- Sichere Verwaltung von Schlüsseln über mehrere Parteien / Schlüsselzonen hinweg, z.B. Banken, Personalisierungsbüros, Zahlungssysteme

- Automatisierte Schlüsselverteilung und Aktualisierung von dezentralen Schlüsselzielen

- Benutzerfreundlichkeit: Flexible Schlüsselzeremonien am Schreibtisch und Wegfall von Papierkram

- Sicher: Für alle Schlüssel werden automatisierte und manipulationssichere Audit-Protokolle geführt, die eine lückenlose Nachvollziehbarkeit und die Wiederherstellung der Schlüssel in einen bestimmten Zustand jederzeit ermöglichen

- Starke Benutzerauthentifizierung: Ausgefeiltes Benutzerverwaltungssystem und Benutzerauthentifizierung über Smartcards

- Zeitersparnis: Ermöglicht es den Schlüsselverwaltern, Komponenten sicher hinzuzufügen, sobald sie verfügbar sind. Befreien Sie sich von ineffizienten und zeitaufwändigen papierbasierten Verfahren und mehrteiligen Schlüsselzeremonien

- Verschiedene Schlüsselziele: Datenaufbereitung, Kartenpersonalisierungssysteme, Unterstützung von internen oder Netzwerk-HSMs und vieles mehr

- Vollständige Konformität mit allen relevanten Branchen- und Regierungsvorschriften

Über alle Branchen hinweg werden die Anforderungen an die Verwaltung kryptografischer Schlüssel immer komplexer. Die Sicherstellung, dass der richtige Schlüssel zur richtigen Zeit am richtigen Ort ist, wird von vielen Organisationen vorgeschrieben, z. B. von den großen Anbietern von Kartenzahlungssystemen. Dies ist eine komplizierte Anforderung, da die meisten Unternehmen eine ständig wachsende Anzahl von Schlüsseln verwalten müssen, während sie gleichzeitig das Risiko von internem und externem Betrug reduzieren und die Kosten auf ein Minimum reduzieren.

Das Central Key Management System (CKMS) rationalisiert die Verwaltung und reduziert die mit der traditionellen Schlüsselverwaltung verbundenen Kosten. Durch seine flexiblen und automatisierten Protokolle gibt CKMS den Anwendern die Flexibilität, eine sehr große Anzahl von Schlüsseln - während ihres gesamten Lebenszyklus - zu verwalten, ohne in Arbeit zu versinken. Mit CKMS können Administratoren den Lebenszyklus aller kryptografischen Schlüssel über eine Reihe von Verschlüsselungsplattformen hinweg einheitlich und zentral verwalten.

Schlüssel können sicher generiert und bei Bedarf an ein beliebiges Schlüsselverteilungsziel gepusht werden, und Schlüsselverwalter können asynchrone Anmeldungen zu Projekten nutzen, um Komponenten sicher hinzuzufügen - was den Bedarf an manuellen Schlüsselzeremonien reduziert und gleichzeitig die Arbeitsabläufe erheblich verbessert.

Hauptfunktionen

- Konsolidierte Verwaltung - Sicherheitsbeauftragte können Vorlagen einrichten, um logische Schlüsselsätze zu verwalten, sie mit den relevanten Parteien (Emittenten, Zahlungssystem usw.) auszutauschen und diese Schlüssel bei Bedarf sicher an das vorgesehene Ziel zu übertragen, um neue Zahlungsprodukte schnell zu personalisieren.

- Geringere Abhängigkeit - Asynchrone Anmeldung ermöglicht es den Schlüsselverwaltern, Komponenten sicher hinzuzufügen, sobald sie verfügbar sind, wodurch der Bedarf an Schlüsselzeremonien reduziert wird.

- Nachweis der Konformität - Für alle Schlüssel werden manipulationssichere Audit-Protokolle geführt, die eine vollständige Nachvollziehbarkeit und die Wiederherstellung der Schlüssel in einen bestimmten Zustand zu jeder Zeit ermöglichen.